En tiempo digital contemporáneo, nuestros aparatos portátiles incluyendo celulares, dispositivos tablet y ordenadores se han vuelto en instrumentos esenciales en la existencia diaria. No obstante, el acceso a dichos aparatos se encuentra a menudo protegido por diversos métodos de seguridad, incluyendo métodos de desbloqueo, números PIN, passwords y soluciones de reconocimiento biométrico tales como la fingerprint o el identificación facial. A pesar de que estas precauciones son vitales para la nuestros propios información personales, de igual manera pueden convertirse en un gran obstáculo si perdemos las claves o queremos acceder a algún aparato con bloqueo.

Las situaciones de cierre no se consideran insólitas y son capaces de ocurrir debido a varias razones, desde perdidos habituales inclusive el cambio de dueño de un dispositivo. Es un alivio que hay múltiples soluciones en cuanto a el desbloqueo los teléfonos móviles, PC y tabletas, como aplicaciones de desbloqueo remoto y opciones de recuperación como Buscar mi dispositivo o Encontrar mi iPhone. Por este texto, investigaremos los diferentes desafíos que confrontamos en el proceso de desbloquear sus aparatos y las soluciones disponibles las cuales garantizan un seguro sin comprometer la protección de protección nuestros propios información personales.

Técnicas de Acceso

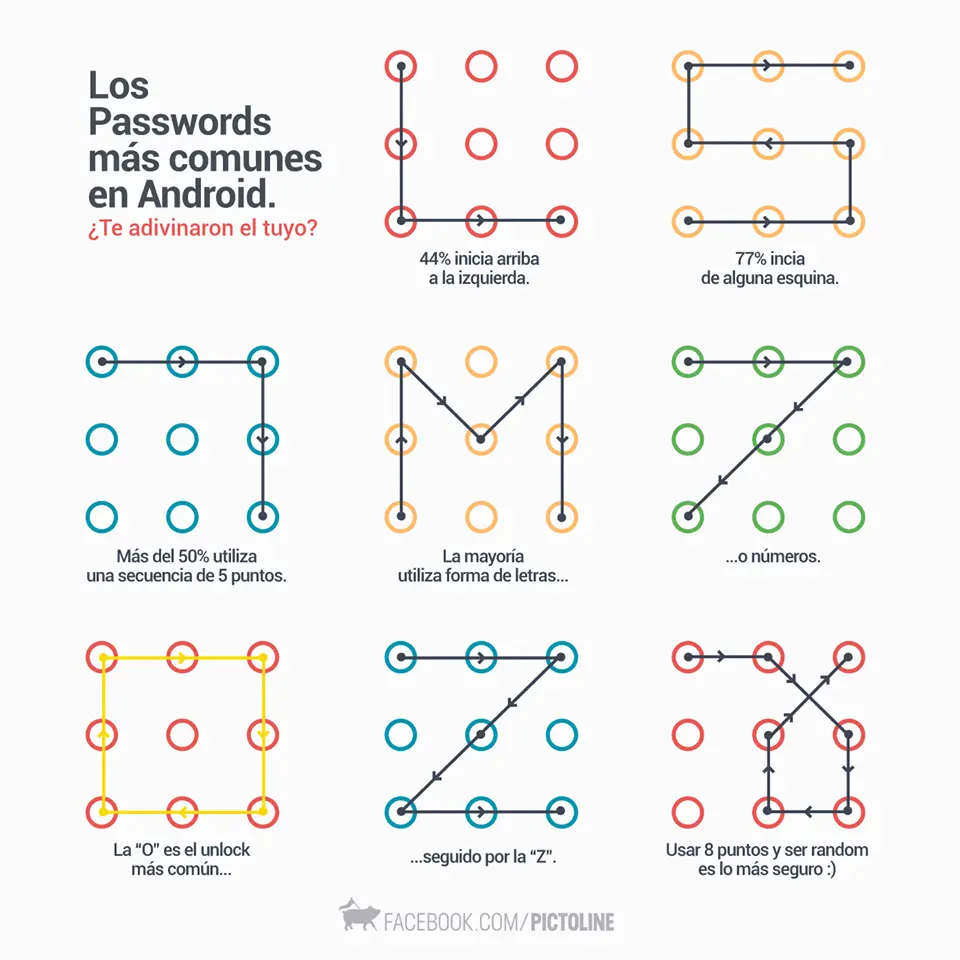

El acceso de aparatos móviles, PCs y tablets se puede llevar a cabo a través de diversos métodos. Uno de los más comunes es el dibujo de desbloqueo, que permite a los propietarios dibujar una secuencia en la pantalla para ingresar al dispositivo. Este método es fácil de usar y veloz, aunque requiere memoria y exactitud. En el contexto de aparatos que utilizan plataformas operativos como el sistema operativo Windows, el PIN de seguridad y la clave de entrada son opciones muy utilizadas, proporcionando una capa adicional de protección contra accesos no autorizados.

Además de los sistemas convencionales, las tecnologías de identificación han ganado popularidad en los últimos años. La huella dactilar y el identificación facial ofrecen maneras seguras y convenientes de acceder a dispositivos sin requiere de recordar un código. Estos métodos no solo son productivos, sino que también mejoran la seguridad personal al crear barreras que son difíciles de eludir por intrusos. Sin embargo, es crucial ser cognoscente de que estos métodos biométricos pueden presentar vulnerabilidades.

En situaciones donde los métodos de desbloqueo tradicionales no funcionan, existen posibilidades de recuperación de contraseña y herramientas de desbloqueo remoto. Por ejemplo, servicios como Find My Device para Android y Find My iPhone para iOS permiten a los usuarios recuperar el acceso a sus aparatos. En algunos casos, el restablecimiento de configuración de fábrica puede ser la única opción posible, aunque esto implica el peligro de perder datos personales. Es importante que los propietarios consideren sus necesidades de protección y protección de datos al optar por el método de acceso que mejor se acomode a sus necesidades.

Seguridad y Seguridad de Datos

La seguridad y seguridad de información son elementos esenciales en el empleo de dispositivos móviles y computadoras. Con el aumento de la conectividad y el empleo de tecnologías de última generación, los riesgos asociados al acceso no autorizado han crecido significativamente. Las contraseñas, patrones de desbloqueo, improntas digitales y identificación facial son métodos de protección que ayudan a asegurar que solo el usuario legítimo pueda acceder a sus aparatos y la información almacenada en los mismos.

Adicionalmente, la ajuste de protección es fundamental para mantener la seguridad de los datos personales. Aplicaciones como Buscar mi dispositivo y Find My iPhone son cruciales para rastrear y proteger dispositivos en situaciones de pérdida o hurto. Estas aplicaciones facilitan impedir el ingreso a los información, así como eliminar el contenido de forma a distancia, asegurando que la data confidencial no caiga en manos equivocadas. Es importante familiarizarse con estas ajustes para maximizar la protección.

Por últimamente, es fundamental comprender que el reinicio de configuración de fábrica y la recuperación de contraseña, aunque son soluciones útiles para el acceso de dispositivos, pueden resultar en la pérdida de datos. Por lo tanto, es recomendable hacer respaldo de seguridad regulares de toda la información relevante. La seguridad de información no solo implica el empleo de forma de desbloqueo, sino también estar preparados para gestionar posibles incidentes y proteger la data privada de manera efectiva.

Instrumentos de Liberación Remoto

El empleo de herramientas de liberación remoto se ha transformado en una solución popular para las personas que se hallan bloqueados excluidos de sus dispositivos. Programas como Find My Device y Find My iPhone facilitan a los clientes restablecer el acceso a sus móviles, tabletas y computadoras sin necesidad de una visita física a un servicio técnico. Estas aplicaciones hacen uso de la red a internet para posibilitar que los clientes localicen sus aparatos, los bloqueen e incluso los borren de manera remota, garantizando así la seguridad de la información privada.

Otro método eficaz es la utilización de programas dedicado que ofrece opciones de recuperación de contraseña. Estas herramientas están concebidas para llevar a cabo procedimientos de desbloqueo evitando que se pierdan los archivos guardados. Por caso, aplicaciones como iTunes y iCloud permiten a los clientes restaurar sus aparatos a la ajuste de origen, aunque también brindan opciones para recuperar claves y patrones de seguridad, agilizando la resolución de inconvenientes sin causar una pérdida significativa de datos.

La protección de estos métodos no debe subestimar, ya que cada aplicación de desbloqueo a distancia incluye medidas de seguridad para evitar ingresos no permitidos. Es esencial contar con configuraciones de seguridad correctas y habilitar opciones como la autenticación en dos etapas para salvaguardar la data privada. Al utilizar estas aplicaciones, los clientes deben ser conscientes de la relevancia de mantener sus aparatos al día para aprovechar de las nuevas características de seguridad y liberación.

Recuperación de Clave y Reinicio de Fábrica

La restablecimiento de clave es un método fundamental para volver nuevamente a un dispositivo bloqueado. Muchos móviles y tablets brindan opciones para restablecer contraseñas a mediante métodos como emails de recuperación o mensajes de texto a números registrados. A través de estos métodos, los usuarios pueden recuperar el acceso sin eliminar datos vitales. Sin embargo, es importante asegurarse de que la información de recuperación se encuentre actualizada para evitar dificultades.

En ciertos casos, cuando la restablecimiento de la contraseña no es factible, el restablecimiento de configuración original se convierte en la única opción. Este método borra todos los archivos del aparato y lo deja en su configuración original. Aunque el reinicio de fábrica garantiza el ingreso al aparato, implica la pérdida de toda la información guardada. Por esta motivo, siempre es recomendable efectuar respaldo periódicas para no perder datos vitales.

Para aquellos que desean evitar el eliminación de información, existen algunas herramientas de desbloqueo remoto que pueden asistir. Programas como Find My Device y Find My iPhone permiten a los clientes acceder sus dispositivos sin la necesidad de un restablecimiento total, siempre que se hayan ajustado previamente. Estas aplicaciones proporcionan una capa extra de protección y protegen la información personal, lo que hace que la recuperación de clave sea más fácil y eficiente.

Sugerencias para Evitar el Bloqueo de Dispositivos

Una de las principales maneras de prevenir el bloqueo de tu dispositivo es implementar un sistema de gestión de claves efectivo. Emplea mezclas de PIN o claves que sean facilmente memorizadas por ti, pero complejas de adivinar para alguien más. También considera el uso de herramientas de gestión de claves, que te pueden asistir a generar y guardar claves fuertes sin peligro de olvidarlas. Esto te facilitará acceder a tus aparatos sin ningún problema.

Sumado a esto, habilita las funciones de reconocimiento de rostro o impronta digital que existan en tu dispositivo. Dichas opciones no solo agregan una nivel extra de protección, sino igualmente proporcionan un acceso mucho ágil y sencillo. Al integrar métodos de identificación biométrica en tu ajuste de protección, reducirás la posibilidad de olvidar tus datos de acceso y, en consecuencia, prevenirás el bloqueo.

Finalmente, haz copias frecuentes seguras de tus datos. Usa servicios en la nube de internet, como por ejemplo iCloud o Google Drive, con el fin de almacenar información valiosa. Esto no solamente te asistirá a recuperar tus datos en caso de un reset de fábrica, sino también te brindará paz mental en caso de que requieras recuperar el acceso a tu aparato sin información importante. Es esencial mantener una adecuada práctica de respaldo es esencial para la seguridad de datos privados.